Azure Sentinel na Prática

Serviço de Segurança Cloud com Inteligência Artificial e Análises baseadas em AI.

O Azure Sentinel é uma plataforma de segurança (SIEM) disponível como serviço no Azure baseada nas mais avançadas soluções de monitoramento e gestão de eventos de segurança integradas a recursos de AI para auxiliar na tomada de decisões de negócios e análises completas em diversos cenários de tecnologias.

Com o Azure Sentinel é possível monitorar recursos Azure e não Azure nas mais diferentes camadas, como aplicações, servidores, VMs, bancos de dados, estruturas de rede, armazenamento e outras fontes, incluindo recursos em outros players de Cloud.

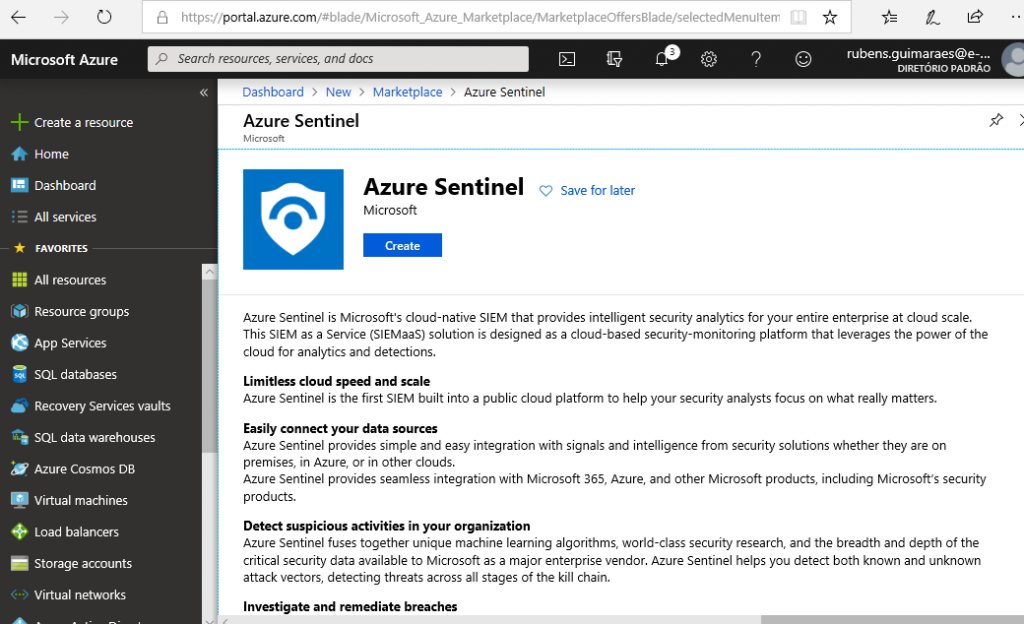

Ativando o Azure Sentinel

- Acesse sua conta no portal do Azure.

- Clique no menu ‘Criar novo recurso’ para acessar o Azure Marketplace.

- Utilize a caixa de busca para localizar o serviço Azure Sentinel conforme a instalação.

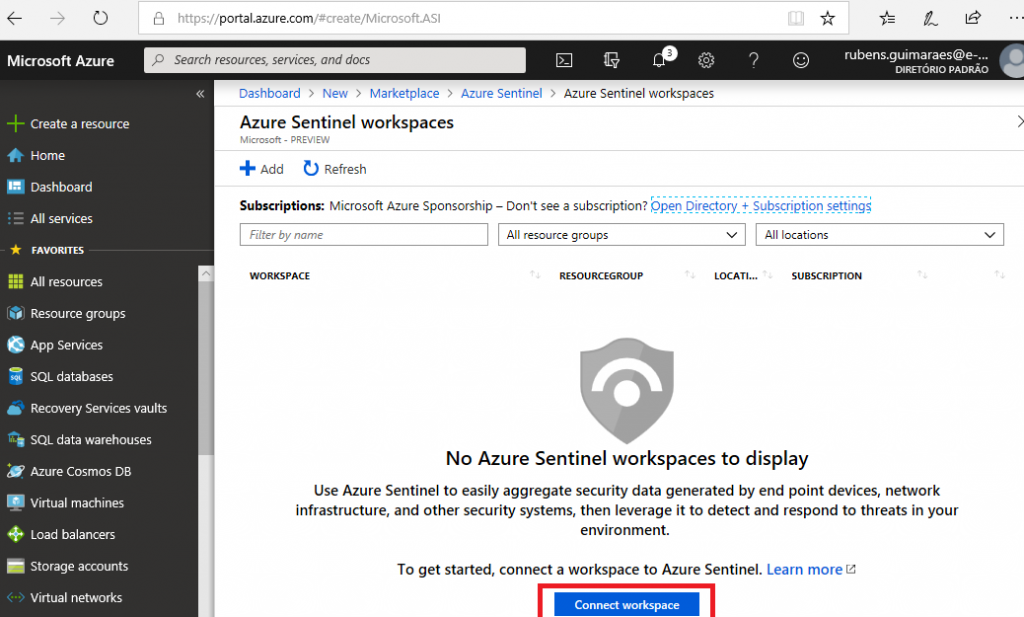

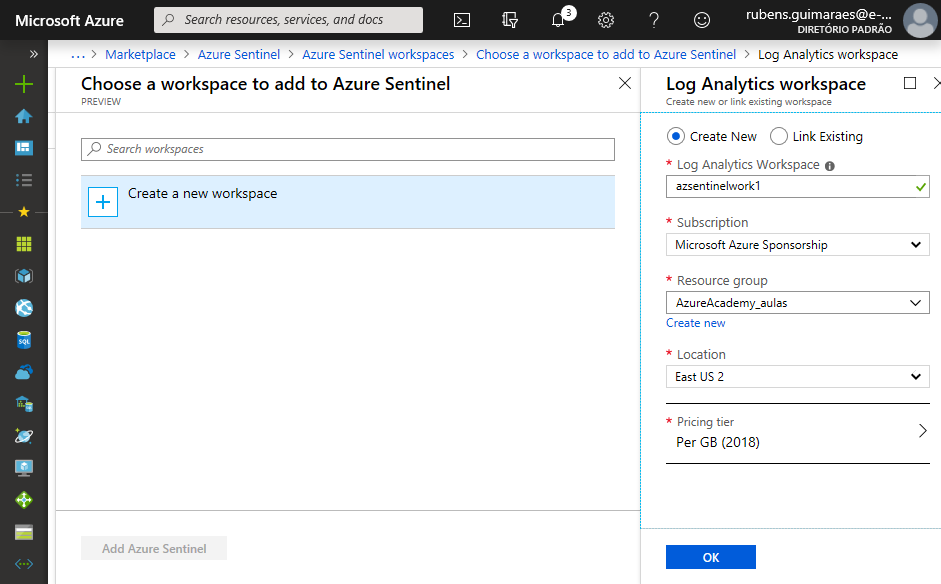

Conecte o Azure Sentinel a um workspace existente ou instale um novo workspace para o armazenamento de logs e para a coleta do Azure Sentinel.

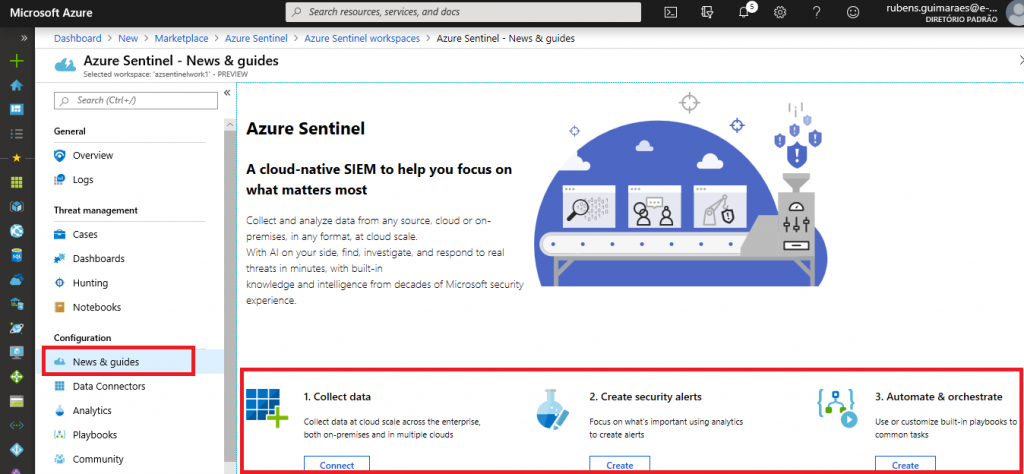

Após vincular o Azure Sentinel ao workspace, note a janela de boas-vindas e o assistente de configuração.

A guia ‘News & guides’ oferece uma experiência simplificada para configuração do Azure Sentinel e é indicada para os usuários que estão iniciando seus estudos no recurso.

Conectores — Fontes de monitoramento

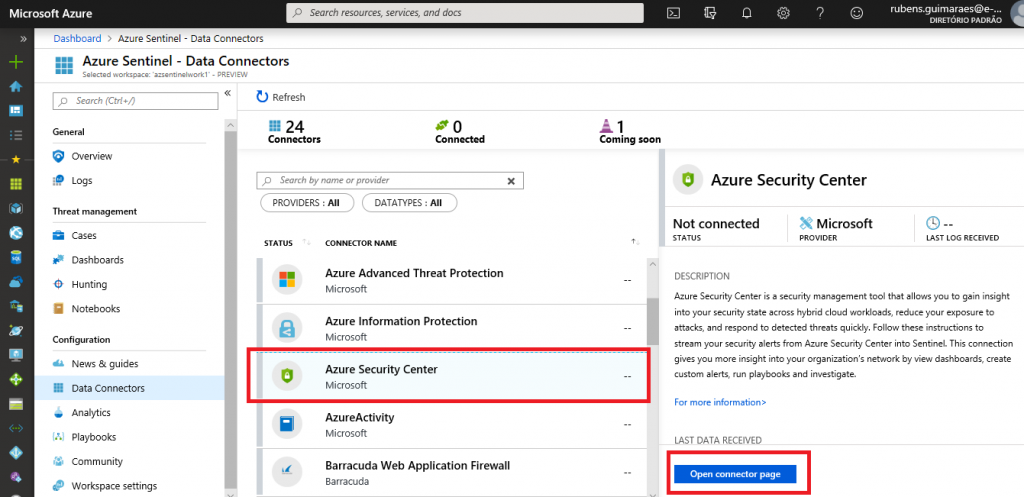

Agora que o Azure Sentinel está conectado a um workspace, você deverá configurar as fontes de coleta de dados para o monitoramento.

1- Na opção Collect data, clique em Connect e selecione uma fonte. Note a variedade de opções disponíveis, lembrando que, até o momento da publicação deste artigo, o Azure Sentinel está na versão Preview. Muitas outras fontes estarão disponíveis como conectores.

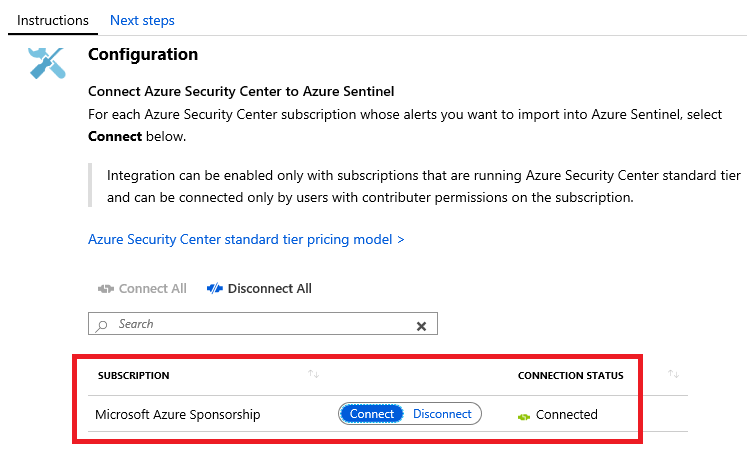

2- Selecione o Conector desejado e clique em ‘Open connector page’.

3- Habilite a conexão do recurso para o Azure Sentinel.

Lembre-se de que é possível conectar diversas fontes de coleta de dados para o mesmo workspace do Azure Sentinel, incluindo serviços do AD, Office 365, Firewalls e diversos recursos.

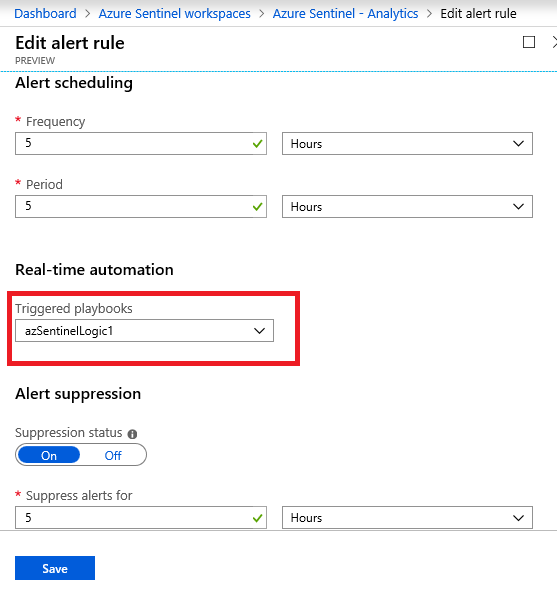

Alertas

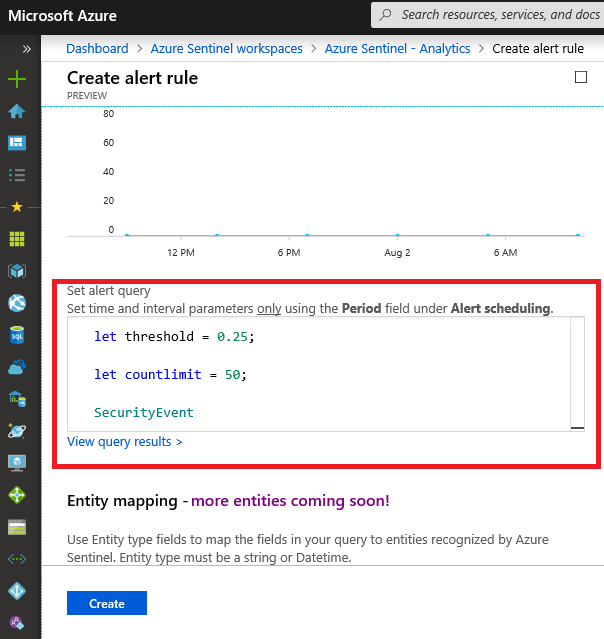

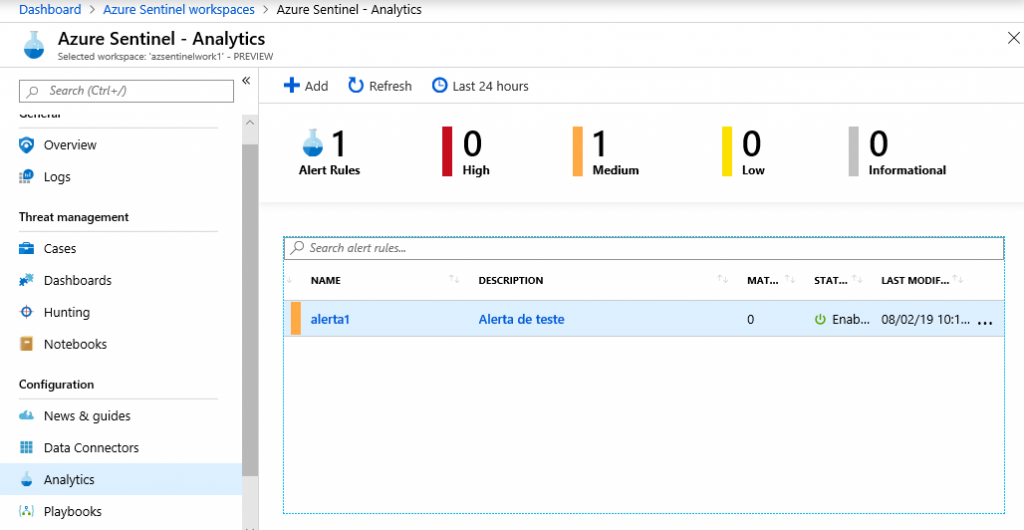

Após as configurações dos conectores, defina as regras de alertas de segurança. Para isso, selecione a opção ‘Create security alerts — Create’ disponível na guia ‘News & guide’.

Consulte a comunidade do Azure Sentinel no Github para ter acesso a diversos exemplos de alertas e configurações de detecções. Aproveite para personalizar os alertas de acordo com as necessidades do seu projeto.

https://github.com/Azure/Azure-Sentinel/tree/master

Adicione quantas regras forem necessárias para o seu ambiente, edite as regras existentes ou interrompa o monitoramento sob demanda.

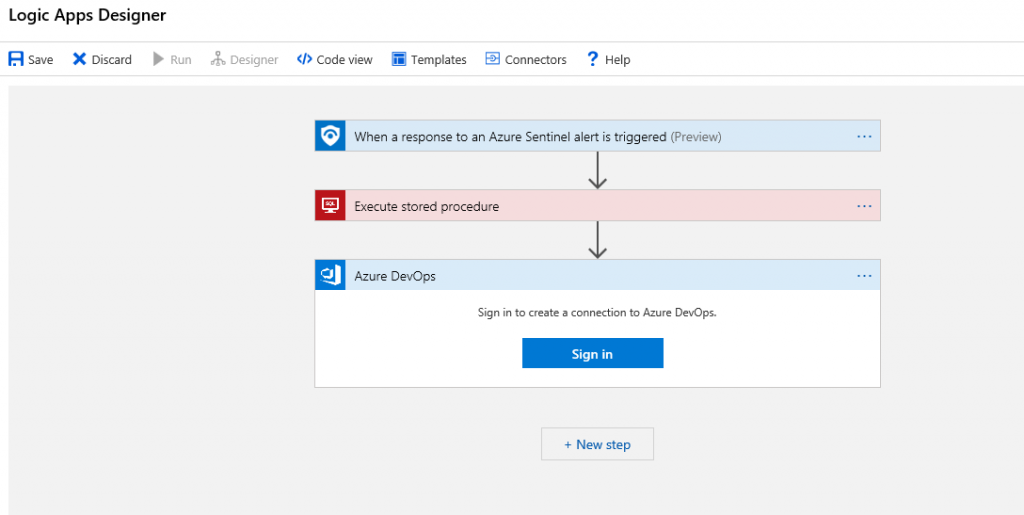

Playbooks — Logic Apps

Um playbook de segurança é uma coleção de procedimentos que podem ser executados no Azure Sentinel em resposta a um alerta. Ele pode ajudar a automatizar e orquestrar sua resposta e pode ser executado manualmente ou definido para ser executado automaticamente quando alertas específicos forem acionados.

A integração com Logic Apps permite que você orquestre ações, envie mensagens, altere o escopo de serviços disponíveis, armazene seus próprios logs, execute procedures em bancos de dados e uma infinidade de ações e sequências, inclusive acionando rotinas do Azure Functions.

Para configurar os Playbooks disponíveis em seu projeto no Azure Sentinel:

1- Clique na guia ‘Playbooks’, disponível no Azure Sentinel ‘Add Playbook’.

2- Defina o título do Logic App, o grupo de recursos e a localização para instalação.

Dica: é aconselhável consultar a documentação e estudar os recursos de Logic Apps no Azure para compreender o potencial e as possibilidades de utilização desse serviço.

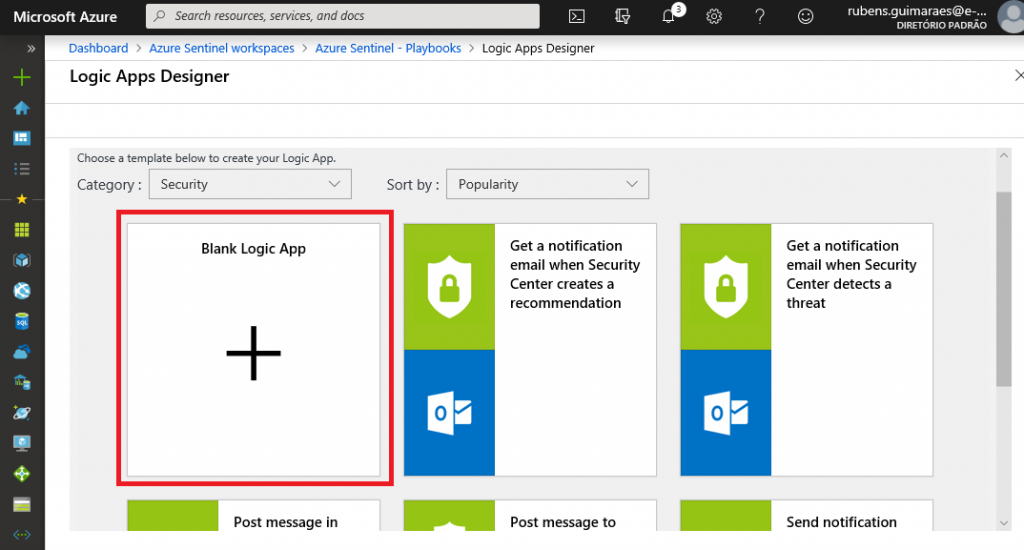

No exemplo a seguir, criaremos um Logic App básico para demonstrar sua utilização com o Azure Sentinel.

1- Selecione Blank Logic App, na janela inicial do Logic Apps Designer.

2- Na janela seguinte, busque por Azure Sentinel e selecione o Trigger ‘When a response to an Azure Sentinel alert…’.

3- Defina uma sequência lógica que faça sentido para as ações de resposta ao incidente do seu projeto. Veja o exemplo:

Após a criação dos Logic Apps, retorne aos alertas do Azure Sentinel e adicione a chamada ao Playbook de forma que, quando um alerta for gerado, o Playbook será executado.

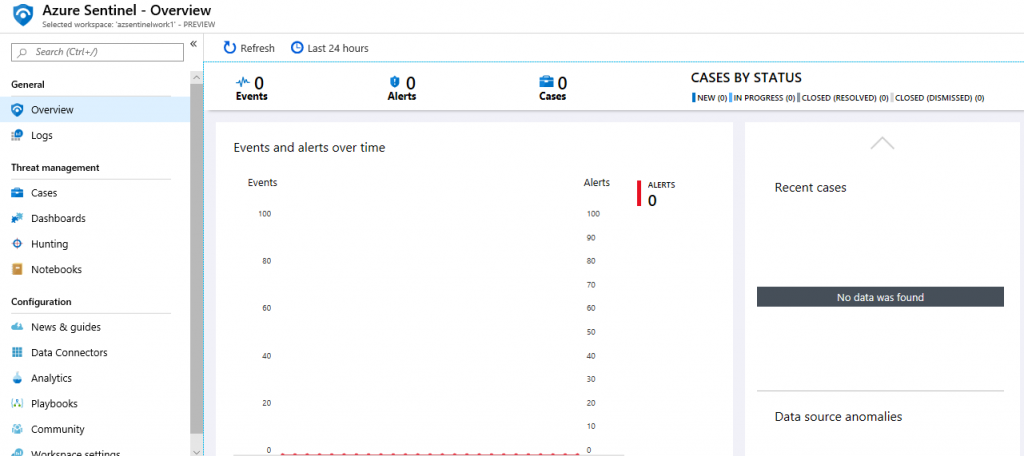

Monitoramento

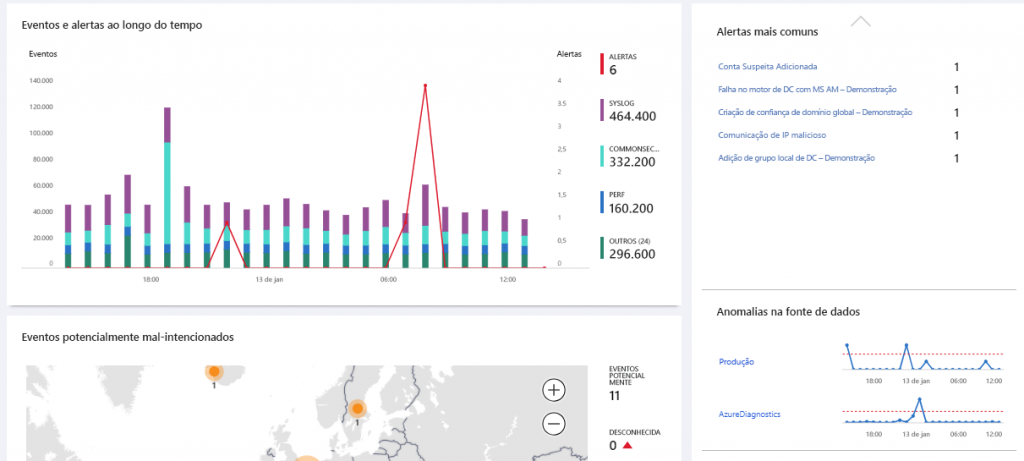

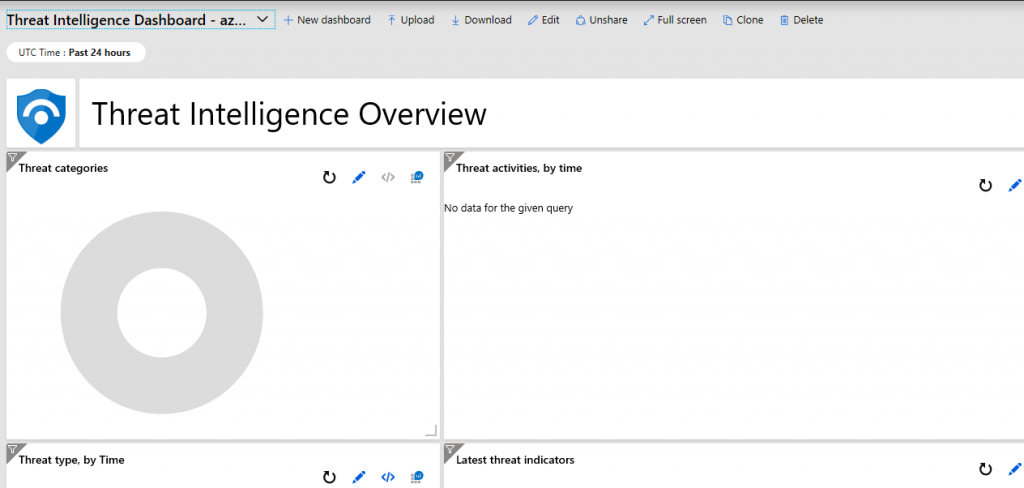

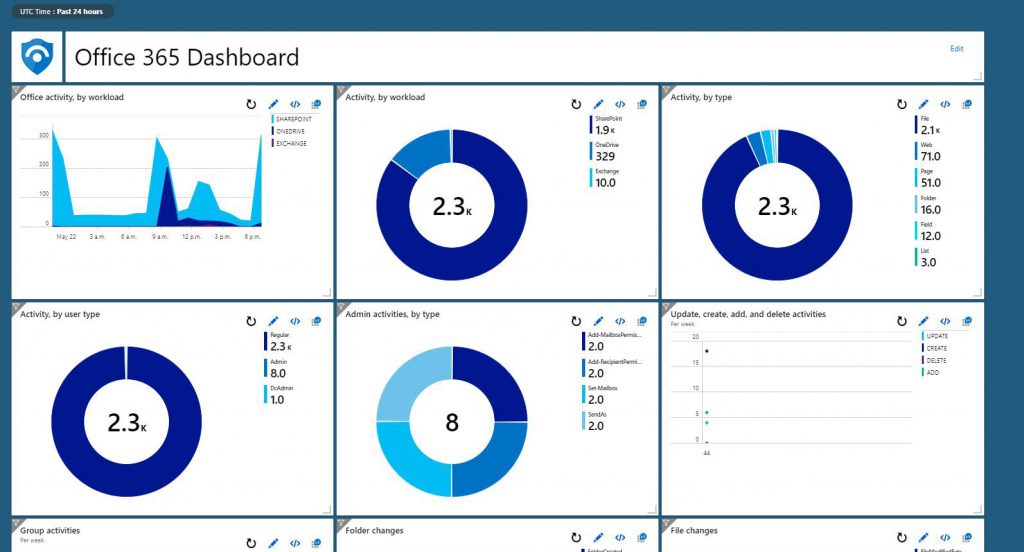

Após a configuração do Azure Sentinel, é possível monitorar os ambientes por meio de Dashboars e painéis que podem ser personalizados.

Na guia Overview do Azure Sentinel é possível verificar os incidentes mais recentes organizados por temas e regiões.

Já a guia Logs oferece investigação por meio de querys de consulta diretamente nos logs do workspace, permitindo a composição de execuções personalizadas.

A guia Dashboards permite a ativação de painéis visuais para facilitar o monitoramento em tempo real. Também é possível personalizar os painéis, criar os seus próprios ou instalar novos disponíveis na Comunidade Azure Sentinel do GitHub: https://github.com/Azure/Azure-Sentinel/tree/master/Dashboards

Você pode instalar quantos Dashboads quiser. Após a ativação, consulte os painéis na guia Dashboard do Azure.

Para os profissionais que compreendem jSON, é uma ótima oportunidade para fazer o download dos painéis e realizar customizações sob demanda, tornando o cenário de monitoramento ainda mais completo para atender às necessidades de projetos.

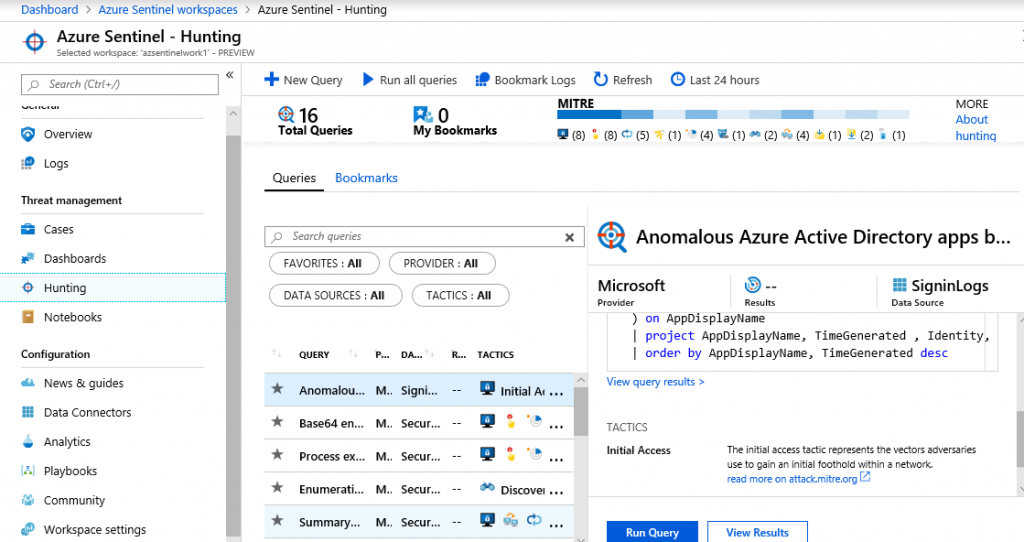

Por fim, a guia Hunting do Azure Sentinel tem diversas querys prontas que podem ser executadas em investigações, customizadas ou utilizadas como aprendizado para compor alertas e demais recursos que dependem de querys.

Gostou?

Essa foi uma visão prática do Azure Sentinel para ajudar você a compor cenários dos mais variados tipos, criando monitoramento e respostas a incidentes, além de utilizar Dashboards e visões com AI incorporados.

Para mais informações e detalhes sobre os recursos, consulte:

https://docs.microsoft.com/pt-br/azure/sentinel

Bons estudos!

Rubens,

Você escreve muito bem 🙂

Parabéns pela didática!

Abraço,